Vill du veta hur många öppna portar som finns på varje dator eller enhet som ingår i ditt nätverk? Vill du utvärdera hur bra deras brandväggsskydd är och hur sårbara de är? Då ska du prova Nmap - ett open source-verktyg för säkerhetsrevision. Vi använder det i våra recensioner för säkerhetslösningar och vi tycker att det är fantastiskt. Du bör också prova det.

Introducerar Nmap & Zenmap - säkerhetsskannern

Nmap betyder "Network Mapper" och det är ett kommandoradsverktyg för nätverksupptäckt och säkerhetsrevision. Det är gratis, öppen källkod och multiplatform. Det kan köras på Windows, Linux och Mac OS X. Det kan hantera några riktigt avancerade saker och det är därför det används av många nätverksadministratörer och säkerhetspersonal över hela världen.

Jag nämnde att det är ett kommandoradsverktyg. Detta kommer definitivt att stänga av människor som inte älskar Command Prompt . Lyckligtvis finns det också Zenmap - en speciell klient som ger ett visuellt gränssnitt för Nmap.

Du kan hämta det härifrån: Nmap för Windows. Leta efter rad som säger "Senaste utgivare självinstallatör" . Det är Nmap-klienten med ett visuellt gränssnitt för Windows. Självklart går det både på Windows 7 och Windows 8.

Installera den på datorn från var du vill göra revisionen, inte den du vill utvärdera.

Så här skannar du datorer och enheter på ditt nätverk

Starta Zenmap med dess genväg på Start-menyn (i Windows 7) eller Start- skärmen (i Windows 8).

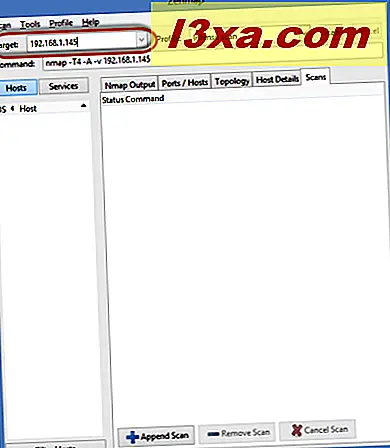

Slå på datorer och enheter som du vill utvärdera och se till att de är anslutna till nätverket. Därefter letar du efter fältet Mål i fönstret Zenmap . Skriv IP-adressen till datorn eller enheterna du vill skanna. Du kan också använda datornamnet, om du vet det och det är bekvämare.

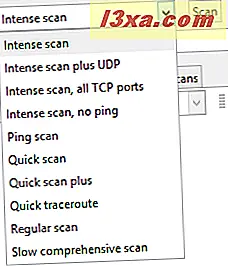

I fältet Profil väljer du vilken typ av skanning du vill utföra. I allmänhet ger den intensiva skanningen en bra överblick och det är över relativt snabbt.

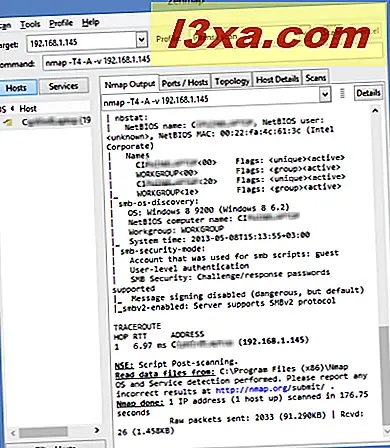

Tryck sedan på knappen Scan och en UAC-prompt visas. Bekräfta att du vill fortsätta med skanningen och vänta. På fliken Nmap Output ser du mycket aktivitet på gång. När skanningen är över, kommer den sista raden i den fliken att säga "Nmap gjort" .

Nu kan du läsa all information som visas på fliken Nmap Utmatning och kontrollera övriga tillgängliga flikar.

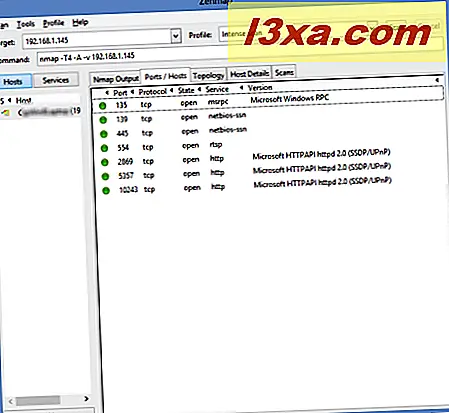

På fliken Portar / värdar listas alla portar som hittades öppna.

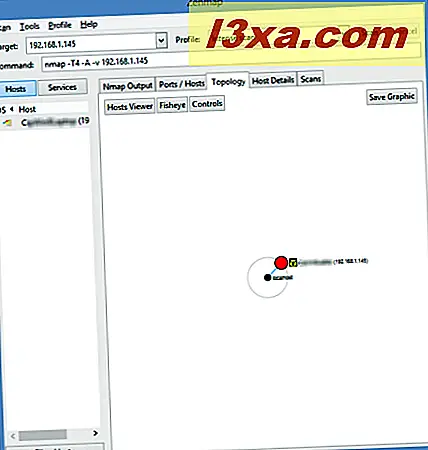

Fliken Topologi delar en visuell översikt över hur datorn / enheten som du har skannat placeras i nätverket, i förhållande till datorn från var du gjorde sökningen.

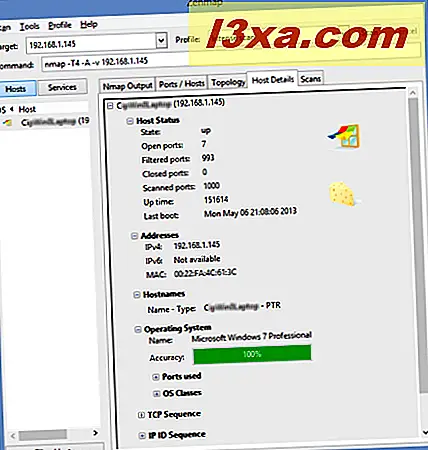

Fliken Värdesinformation delar en visuell översikt över Nmaps fynd. Detta blir snabbt din favoritflik eftersom den delar allt i ett mycket smältbart format.

Fliken Skanningar delar bara historien om de skanningar du har gjort med Zenmap.

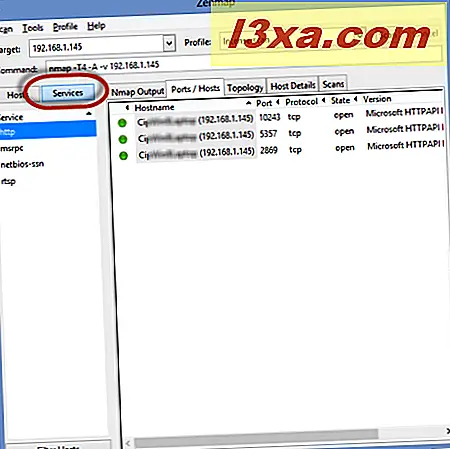

Till höger, nära Hosts- knappen, som är aktiverat som standard, har du knappen Tjänster . Klicka på den, och Zenmap filtrerar all information som visas i flikarna, per nätverksservice.

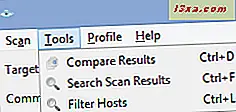

Du kan använda resultaten av de skanningar du utför för att härda brandvägsskyddet på dina nätverksdatorer och enheter. Därefter kan du utföra andra skanningar och använda Zenmap för att jämföra resultaten.

Zenmap lagrar en fullständig historia av dina skanningar och jämförelser är lätta att göra med hjälp av menyn Verktyg .

Slutsats

Som nämnts tidigare är Nmap och dess visuella användargränssnittsklient - Zenmap, mycket komplexa verktyg. I den här guiden har jag bara repat ytan på vad de kan göra. Tveka därför inte att prova dem, experimentera och läsa också den officiella dokumentationen: Nmap Reference Guide. Du hittar gott om bra saker att läsa och lära dig.